|

Firma Volta Sp. z o.o. ma przyjemność przedstawić Państwu nowy katalog produktów obejmujący urządzenia sygnalizacji włamania i napadu, systemy telewizji dozorowej, kontroli dostępu, systemów domofonowych i wideodomofonowych oraz szeroką gamę akcesoriów instalacyjnych.

W naszej ofercie znajdą Państwo wysokiej klasy nowoczesne produkty renomowanych firm krajowych i zagranicznych w zakresie produktów sygnalizacji włamania i napadu, systemów przeciwpożarowych, telewizji dozorowej, kontroli dostępu, systemów domofonowych i wideodomofonowych.

Mamy nadzieję, że szczegółowe opisy, zdjęcia, kody produktów zamieszczone w niniejszym katalogu, będą pomocne w doborze optymalnych urządzeń, a także mogą stanowić pomoc w Państwa kontaktach z klientami.

Telewizja Dozorowa - informacje ogólne

Celem systemu telewizji dozorowej (ang. CCTV) jest umożliwienie zdalnej/lokalnej obserwacji oraz rejestracji zdarzeń mających miejsce na danym planie obserwacyjnym.

W skład najprostszego nawet układu muszą wchodzić trzy podstawowe elementy:

- układ przetwarzający informację świetlną na sygnał elektryczny

- układ zapewniający transmisję, przesył tego sygnału

- element przetwarzający impulsy elektryczne na obraz

Pierwsza grupa obejmuje kamery telewizyjne, wyposażone w układ optyczny (obiektyw) oraz wstępnej obróbki sygnału wizyjnego.

Następna to różnego rodzaju urządzenia zapewniające zarówno przesył informacji w formacie elektronicznym jak i jego odpowiednie sformatowanie. Do tej grupy zaliczamy dzielniki obrazu, multipleksery, urządzenia do transmisji radiowej lub poprzez sieci komputerowe itd.

Ostatni element służy do wizualizacji oraz rejestracji obrazów przechwyconych przez kamery. Możemy tu wyróżnić taki sprzęt jak monitory, wideodrukarki, rejestratory cyfrowe.

Każda z grup ma swoje istotne dla działania całego układu cechy, zapewniające funkcjonalność i przydatność systemu do pełnienia założonych zadań.

Z uwagi na "łańcuchowy" sposób tworzenia systemów obserwacyjnych (kamera-układ transmisji-wizualizacja) każdy z elementów bezpośrednio wpływa na ostateczny wynik. W związku z tym niezwykle istotnym staje się fakt zachowania podobnej klasy/jakości urządzeń użytych w układzie.

W poniższych rozdziałach znajdziecie Państwo podstawowe parametry techniczne oraz wiele dodatkowych informacji użytkowych, które pozwolą Państwu na prawidłowy dobór elementów profesjonalnego systemu telewizji dozorowej.

Kamery CCTV

Kamery stanowią podstawowy element każdego systemu telewizji dozorowej. Prawidłowy dobór odpowiedniego typu kamery i związanych z nią parametrów technicznych, gwarantują wysoką jakość obrazu oraz prawidłową pracę całego systemu. Aby zapewnić optytmalną pracę każdej kamery, należy wziąć pod uwagę m. in. poniższe parametry:

* Typ kamery: kolorowa, czarno-biała lub dualna

* Wielkość zastosowanego przetwornika obrazu CCD (np. 1/3" lub 1/4") - parametr potrzebny m. in. do prawidłowego doboru odpowiedniego obiektywu

* Rozdzielczość horyzontalną - określaną w ilości linii telewizyjnych, jakie dana kamera jest w stanie przetworzyć

* Czułość - podawana w wartościach minimalnego natężenia swiatła na obserwowanym planie

* Sposób sterowania obiektywami: typu Video lub DC

* Rodzaj konstrukcji i/lub obudowy kamery, np. kompakt, kopułkowa (Dome), płytkowa czy wodoszczelna

* Sposób transmisji sygnału z kamery: analogowy lub cyfrowy

* Funkcje dodatkowe takie, jak: BLC, AGC, ATW

* Wartość napięcia zasilającego (12VDC, 24VAC, 230VAC)

Kamery kompaktowe  należą do najpopularniejszych i najbardziej uniwersalnych typów kamer stosowanych w systemach telewizji dozorowej. Podstawową zaletą tych kamer jest m. in. gniazdo mocujące (C/CS) umożliwiające zastosowanie różnych typów obiektywów, np. o zmiennej ogniskowej oraz sterowanych poprzez Auto Iris typu VIDEO/DC, itp. Kamery te wyposażone są w wiele dodatkowych funkcji takich, jak: BLC (kompensacja światła tylnego), AGC (automatyczne wzmocnienie obrazu) , ATW (automatyczny balans bieli), przez co gwarantują prawidłowe dopasowanie parametrów pracy do warunków panujących na obserwowanym planie. Niektóre modele są wyposażone w Menu Ekranowe (tzw OSD) dzięki któremu instalator jest w stanie wejść we wszystkie opcje sterowania kamery. W przypadku zastosowań zewnętrznych wymagają użycia specjalistycznych obudów. należą do najpopularniejszych i najbardziej uniwersalnych typów kamer stosowanych w systemach telewizji dozorowej. Podstawową zaletą tych kamer jest m. in. gniazdo mocujące (C/CS) umożliwiające zastosowanie różnych typów obiektywów, np. o zmiennej ogniskowej oraz sterowanych poprzez Auto Iris typu VIDEO/DC, itp. Kamery te wyposażone są w wiele dodatkowych funkcji takich, jak: BLC (kompensacja światła tylnego), AGC (automatyczne wzmocnienie obrazu) , ATW (automatyczny balans bieli), przez co gwarantują prawidłowe dopasowanie parametrów pracy do warunków panujących na obserwowanym planie. Niektóre modele są wyposażone w Menu Ekranowe (tzw OSD) dzięki któremu instalator jest w stanie wejść we wszystkie opcje sterowania kamery. W przypadku zastosowań zewnętrznych wymagają użycia specjalistycznych obudów.

Kamery dualne to odmiana kamer kompaktowych, które przeznaczone są do obserwacji planów o zmiennych warunkach oświetleniowym. Istotną zaletą tych kamer jest to, że przy dobrych warunkach oświetleniowych pracują one w trybie kolorowym, natomiast po pogorszeniu tych warunków (np. w nocy) automatycznie przechodzą w tryb czarno-biały, zapewniając dużo większą czułość. Dodatkową zaletą niektórych modeli dualnych jest możliwość wykorzystania promienników podczerwieni do podświetlania planu (w trybie czarno-białym). Obecnie kamery dualne dzielimy na dwie grupy:

Najczęściej spotykane są typy pracujące wg zasady „color-cut” czyli elektronicznej metody wyłączania składowej chrominancji (kolor). Z uwagi na to, że brak koloru w obrazie pozwala na zwiększenie odstępu poziomu szumów od składowej obrazu jest możliwe zwiększenie poziomu ARW (AGC) bez zdecydowanego pogorszenia jakości obrazu.

Drugą grupą są kamery z mechaniczne usuwanym filtrem podczerwieni. Kamera przełączając się w tryb czarno-biały dodatkowo usuwa filtr podczerwieni z przed przetwornika CCD oraz zmienia tryb jego pracy. Dzięki temu zyskujemy wszystkie zalety funkcji „color-cut” oraz dodatkowo polepszamy warunki pracy CCD przy niskich poziomach natężenia oświetlenia na planie. Kamery posiadające mechaniczny filtr podczerwieni są również doskonałym wyborem do współpracy z promiennikami podczerwieni.

Kamery kopułkowe (Dome) dostępne w wersji kolorowej lub czarno-białej przystosowane są do obserwacji niewielkich planów wewnętrznych, np. małych sklepów, biur czy warsztatów. Estetyczna, półokrągła obudowa, zintegrowany mini obiektyw (najczęściej 3,6mm), dobre parametry techniczne oraz wyjątkowo korzystna cena sprawiają, że kamery te cieszą się ogromnym zainteresowaniem wśród instalatorów i użytkowników. Kamery kopułkowe (Dome) dostępne w wersji kolorowej lub czarno-białej przystosowane są do obserwacji niewielkich planów wewnętrznych, np. małych sklepów, biur czy warsztatów. Estetyczna, półokrągła obudowa, zintegrowany mini obiektyw (najczęściej 3,6mm), dobre parametry techniczne oraz wyjątkowo korzystna cena sprawiają, że kamery te cieszą się ogromnym zainteresowaniem wśród instalatorów i użytkowników.

Kamery płytkowe (Board) posiadają wyjątkowo małe wymiary, zintegrowane mini obiektywy oraz dobre parametry techniczne, co predysponuje te kamery do dyskretnej (ukrytej) obserwacji. Urządzenie można bez większych przeszkód umieścić nawet w niewielkich przestrzeniach takich, jak obudowa czujki, miniaturowa obudowa czy obraz. Niewątpliwą zaletą kamer płytkowych jest również niska cena oraz bogata oferta typów (kolorowe, czarno-białe). Kamery płytkowe (Board) posiadają wyjątkowo małe wymiary, zintegrowane mini obiektywy oraz dobre parametry techniczne, co predysponuje te kamery do dyskretnej (ukrytej) obserwacji. Urządzenie można bez większych przeszkód umieścić nawet w niewielkich przestrzeniach takich, jak obudowa czujki, miniaturowa obudowa czy obraz. Niewątpliwą zaletą kamer płytkowych jest również niska cena oraz bogata oferta typów (kolorowe, czarno-białe).

Kamery wodoszczelne typu bullet lub wandaloodporne przeznaczone są do pracy w ciężkich warunkach środowiskowych. Mała, szczelna obudowa (IP67), zintegrowany mini obiektyw oraz wysoka rozdzielczość i czułość zapewniają przydatność tych kamer nawet w trudnych aplikacjach. Urządzenia te są doskonałe m. in. do obserwacji pomieszczeń zapylonych oraz bardzo wilgotnych (np. pomieszczenia przemysłowe, piekarnie, myjnie samochodowe). Kamery wodoszczelne typu bullet lub wandaloodporne przeznaczone są do pracy w ciężkich warunkach środowiskowych. Mała, szczelna obudowa (IP67), zintegrowany mini obiektyw oraz wysoka rozdzielczość i czułość zapewniają przydatność tych kamer nawet w trudnych aplikacjach. Urządzenia te są doskonałe m. in. do obserwacji pomieszczeń zapylonych oraz bardzo wilgotnych (np. pomieszczenia przemysłowe, piekarnie, myjnie samochodowe).

Słownik CCTV:

* CCD - przetwornik fotoelektryczny, przetwarzający sygnał świetlny na sygnał elektryczny

* CMOS – przetwornik fotoelektryczny zintegrowany z układami przetwarzania

* AES - automatyczna migawka elektroniczna

* AGC - automatyczna korekta wzmocnienia obrazu

* BLC - kompensacja oświetlenia tylnego

* HLC – maskowanie jaskrawych fragmentów sceny np. reflektorów samochodowych

* SensUp – funkcja poprawiająca czułość kamery poprzez zmiejszanie prędkości pracy elektronicznej migawki nawet do kilku sekund na klatkę

* WDR – funkcja poprawiająca dynamikę obrazu czyli rozróżnialność szczegółów w jesnych i ciemnych partiach obrazu

* 2 DNR – cyfrowy układ redukcji szumów, obraz statyczny

* 3 DNR – cyfrowy układ redukcji szumów, obraz dynamiczny

* OSD – Menu Ekranowe

* ATW (AWB) - automatyczna korekcja poziomu bieli (występuje tylko w kamerach kolorowych)

* Auto Iris typu VIDEO - automatyczna przysłona obiektywu przystosowana do sterowania sygnałem wizyjnym

* Color-cut – funkcja kamer dualnych z elektroniczną opcją wyłączania składowej koloru (chrominancji)

* Filtr Low – Pass – filtr dolnoprzepustowy, zapewniający widzialność podczerwieni przez kamery kolorowe

* Auto Iris typu DC - automatyczna przysłona obiektywu przystosowana do sterowania sygnałem stałoprądowym

Kamery obrotowe

Zintegrowane kamery szybkoobrotowe są jednym z najważniejszych elementów tworzących profesjonalne systemy telewizji dozorowej. Ich podstawowa właściwość, czyli zdalne sterowanie parametrami pracy sprawia, iż są nieodzownym elementem dużych, rozległych instalacji CCTV, np. systemów monitoringu miejskiego, układów obserwacyjnych w dużych sklepach, magazynach czy centrach handlowych. Praktycznie każdy nowo powstający, duży system telewizji obserwacyjnej posiada jedną lub więcej zintegrowanych głowic szybkoobrotowych. Właściwy dobór kamery zintegrowanej powinien się wiązać z poprawnym doborem kilku podstawowych cech i parametrów - typu modułu kamery oraz jej rozdzielczości i czułości, zakresu ogniskowej obiektywu, rodzaju obudowy i elementów montażowych. Bardzo istotnym elementem decydującym o jakości głowic jest prędkość i dokładność mechanizmu głowicy.

W ofercie firmy VOLTA znajdziecie Państwo produkty kilku znanych i cenionych producentów firmy HIKVISION, OPTIVA, Bosch i inne.

Oferta obejmuje modele wewnętrzne oraz zewnętrzne z różnymi wariantami montażu i instalacji (sufit, ściana, słup itp.).

Głowice standardowe

Do systemów, gdzie nie ma potrzeby stosowania szybkoobrotowych głowic zintegrowanych z wysokiej klasy kamerami i układami optycznymi, polecane jest stosowanie tzw głowic standardowych. Są to autonomiczne elementy sterowane bezpośrednio sygnałami prądowymi. Uzyskiwane przez nie prędkości obrotu (rzędu 6-10 st/sek) są w zupełności akceptowalne w przypadku okresowych zmian miejsca obserwacji kamery. Dodatkową zaletą takiego układu jest dowolność w wyborze typu kamery, obiektywu oraz rodzaju obudowy. Sterowanie ww. głowicami jest realizowane z pomocą specjalnych pulpitów sterujących podających bezpośrednie sygnały na silniki sterujące. Najczęściej wykorzystywaną wartością napięcia sterującego jest 230VAC. Dodatkowo umożliwiają one sterowanie standardowymi obiektywami typu moto zoom.

Obiektywy do kamer CCTV

Obiektyw jest jednym z podstawowych elementów systemu telewizji obserwacyjnej. Jego prawidłowy dobór gwarantuje poprawne działanie oraz przydatność całego układu. Aby to zapewnić należy wziąć pod uwagę kilka charakterystycznych cech oraz parametrów technicznych.

Najważniejsze z nich to:

* przekątna zastosowanego w kamerze przetwornika CCD (np. 1/3")

* wielkość ogniskowej obiektywu (np. f = 4mm)

* apertura, inaczej światłość (np. F1.2)

* rodzaj zastosowanej przesłony (stała, ręczna, automatyczna - auto iris)

* możliwość zmiany ogniskowej (tzw. zoom ręczny lub mechaniczny - moto zoom)

* głębia ostrości

W przypadku doboru obiektywu względem przekątnej CCD należy pamiętać o zasadzie, że zastosowany w danej kamerze obiektyw musi być przeznaczony kamer o przetworniku co najmniej takiej samej wielkości jak to w której jest montowany. Jedyną zmianą będzie zmniejszenie kąta widzenia obiektywu (o około 30%). Jeśli natomiast zastosujemy obiektyw dla CCD mniejszego (np. 1/4") do kamery z przetwornikiem większym (np. 1/3") to stracimy wszystkie narożniki w obrazie. Powstaje tzw. efekt winietacji.

Niezwykle istotnym elementem prawidłowego wyregulowania obiektywu względem położenia przetwornika kamery jest ustawienie tzw. back focus-a. Ważne jest aby doregulowanie obiektywu do kamery odbywało się przy pełnym otworze przysłony (najmniejsza głębia ostrości).

Ogniskowa obiektywu decyduje o kącie widzenia. I tak w przypadku obiektywu do CCD 1/3" i ogniskowej 4mm, uzyskujemy kąt widzenia (poziomy) około 70st. Odpowiednio 2,8mm daje nam około 90st a 8mm - około 30st. Prawidłowy dobór ogniskowej można przeprowadzić z pomocą prostych wzorów przeliczeniowych lub wygodnych kalkulatorów wykonywanych w postaci ruchomych kół z podziałką. Zalecanym sposobem jest również wizja lokalna dająca zarówno instalatorowi jak i późniejszemu użytkownikowi możliwość dokładnej oceny widzialności planu.

Apertura obiektywu decyduje o sprawności układu optycznego. Im wartość F jest bliższa 1 tym obiektyw jest "jaśniejszy", czyli jest w nim mniej strat świetlnych.

Rodzaj przesłony wiąże się natomiast z rodzajem i zmiennością oświetlenia występującego na planie obserwacyjnym. W przypadku obserwacji terenów zewnętrznych, gdzie oświetlenia zmienia się drastycznie w ciągu doby (od pełnego słońca do nocy) zalecane jest stosowanie obiektywów z automatyczną przesłoną.

Obecnie ustaliły się dwa formaty sterowania obiektywami - typu DC oraz typu VIDEO. Dzięki tym układom obiektyw jest w stanie w prawidłowy sposób dobrać aktualną wielkość przesłony do panującego na planie natężenia oświetlenia.

Opcja zmiany ogniskowej jest bardzo ważnym, ale i wygodnym elementem współcześnie produkowanych obiektywów. W przypadku tzw. zoom-u ręcznego jesteśmy w stanie samodzielnie ustalić kąt widzenia kamery poprzez manualną zmianę ogniskowej (np. w zakresie 3-8mm). Bardziej zaawansowane możliwości posiadają obiektywy typu moto zoom, gdzie zmianę ogniskowej uzyskujemy z pomocą zdalnego sterowania pracą silniczków napędzających wewnętrzny mechanizm.

Obiektywy z układem optycznym typu DAY/NIGHT. Nowoczesna technologia zapewniającą utrzymanie optymalnych warunków pracy układu optycznego bez względu na zmianę długości promieniowania świetlnego. Zalecane do stosowania w systemach wykorzystujących promienniki podczerwieni. Specjalna konstrukcja soczewek oraz odpowiedni dobór powłok i szkła zapewnia utrzymanie tego samego punktu ostrości zarówno dla światła widzialnego jak i podczerwieni (do 940nm).

Wraz z rozwojem technologii kamer IP oraz kamer HD-SDI na rynku pojawiły się dedykowane obiektywy będące w stanie przenosić obrazy wysokich rozdzielczości. Obecnie dostępne są obiektywy obsługujące rozdzielczości 2Mpxl, 3Mpxl i więcej. Główną zaletą modeli megapikselowych są doskonałe parametry optyczne, brak zniekształceń na krawędziach obrazu oraz duże światłości.

Ostatnim elementem, niestety często pomijanym w danych katalogowych producenta, jest tzw. głębia ostrości. Ujmując najprościej jest to zdolność układu optycznego do prawidłowego, ostrego oddania obrazu w danym zakresie odległości od miejsca zamontowania kamery. O jej wielkości decydują trzy parametry obiektywu:

* wielkość aktualnego otworu przesłony - im jest większy tym głębia ostrości jest mniejsza

* wielkość ogniskowej - im dłuższa ogniskowa tym głębia ostrości mniejsza, krótsza ogniskowa daje zdecydowane powiększenie głębi

* odległość od obserwowanego obiektu - większa odległość, większa głębia

natomiast bliższa, głębia mniejsza.

Promienniki podczerwieni i oświetlacze światła białego

Promienniki podczerwieni są dodatkowym elementem oświetlającym plan obserwacyjny, wykorzystującym zdolność pracy kamer CCTV w paśmie podczerwieni. Charakterystyka widmowa współcześnie produkowanych przetworników CCD jest przesunięta w kierunku niewidzialnego promieniowania podczerwonego. W zależności od typu i producenta zakres obejmuje długości fali 750 do 950nm. Promienniki podczerwieni produkowane są w kilku rodzajach różniących się przede wszystkim zastosowanym źródłem światła oraz krzywą rozsyłu światła. Z uwagi na to, spotykane są modele wykorzystujące najnowsze diody LED (zasięgi nawet do 300m i kącie świecenia do 120st) oraz modele ze standardowymi żarówkami halogenowymi (zasięgi do 60m i kąty świecenia do 50st).

W ofercie firmy VOLTA dostępne są profesjonalne promienniki produkowane przez firmę OPTIVA. Cały asortyment ww. firmy jest przystosowany do oświetlania praktycznie dowolnego planu obserwacyjnego występującego w codziennej praktyce nowoczesnych systemów CCTV. Oferta OPTIVA obejmuje modele przystosowane do pracy na bliskich planach (8m) jak również odległych (nawet do 100m). Wszystkie promienniki są wykonane w technologii LED, posiadają wytrzymałe obudowy przystosowane do pracy zewnętrznej oraz niewygórowanymi poziomami poboru mocy (max do kilkudziesięciu W).

Przy okazji przypominamy podstawowe pojęcia związane z określaniem parametrów promienników podczerwieni, są one również aktualne dla oświetlaczy światła białego:

Zasięg świecenia –

określany na podstawie pomiarów sygnału z kamery (powinno być 50IRE) przy oświetlaniu promiennikiem sceny o współczynniku odbicia minimum 90% (np. białą ściana). Przy planie standardowym (typu zieleń, asfalt, bruk gdzie współczynnik odbicia spada nawet do 10%) należy liczyć się ze zdecydowanym zmniejszeniem zasięgu świecenia.

Kąt świecenia -

najczęściej producenci z powodów marketingowych podają maksymalny, pełen kąt świecenia promiennika i jest to maksymalny możliwy kąt wypromieniowywania dla danej lampy.

W rzeczywistości dużo bardziej użytecznym jest efektywny kąt świecenia, zazwyczaj dla lamp kierunkowych (takich jak standardowe promienniki) wynosi on 70-60% kąta pełnego. Przykładowo dla promiennika VOIRS40/45 maksymalny kąt wynosi 45st a efektywny około 30st.

Żywotność –

parametr istotny a często pomijany, standardowo waha się od 10.000h do 40.000h czyli od 2 lat do 5 lat świecenia. Należy również pamiętać o wyświecaniu się diod LED czyli spadku ich jasności wraz z upływem czasu działania. Dioda inaczej w stosunku do znanych nam źródeł światła typu żarówka, które gasną raptownie, „umiera” zdecydowanie mniej spektakularnie czego efektem jest bardzo powolne zmniejszanie się ilości światła aż do jej pełnego wygaśnięcia.

Uwaga! Wyświecanie się diod jest standardowym zużyciem urządzenia i nie podlega gwarancji!

Uchwyty i obudowy

Obudowy do kamer CCTV pełnią przede wszystkim funkcję elementu ochronnego. Zabezpieczają umieszczone w niej urządzenia (kamera, obiektyw, zasilacz) przed niekorzystnym wpływem warunków zewnętrznych.

W zależności od miejsca zastosowania obudowy możemy podzielić na zewnętrzne oraz wewnętrzne. Wykonania zewnętrzne powinny nie tylko zapewniać właściwą szczelność (najczęściej IP65), ale również odpowiednią temperaturę wewnątrz. Dodatni poziom temperatury jest uzyskiwany dzięki zastosowaniu specjalnej grzałki z termoregulatorem. Niektóre modele obudów wyposażone są dodatkowo w wentylatory zapewniające wychładzanie wnętrza np. w przypadku dużego nasłonecznienia. W przypadku konieczności zastosowania kamer w pomieszczeniach wewnętrznych (stała, dodatnia temperatura), ale o wysokim stopniu zanieczyszczenia (kurz, wilgotność) polecane jest stosowanie obudów wewnętrznych, których rola ogranicza się do zapewnienia właściwej szczelności.

Niemałą rolę przy wyborze typu obudów pełni również kwestia estetyki. Wychodząc temu na przeciw w ofercie firmy VOLTA macie Państwo wyjątkowo duży wybór modeli różniących się kształtem, kolorem oraz rodzajem uchwytu mocującego. Oprócz standardowych modeli posiadamy również obudowy specjalne, których zadaniem jest np. zabezpieczenie kamery przed aktami wandalizmu.

Urządzenia transmisji obrazu

Pomimo, że cyfrowe techniki zadomowiły się na dobre w TV przemysłowej, nadal najpopularniejszym sposobem przesyłu wizji jest transmisja analogowa.

Jednym z najbardziej popularnych w ostatnich latach systemów jest wykorzystanie standardowych kabli symetrycznych tzw. skrętki zamiast standardowo stosowanego kabla koncentrycznego.

Zaletą tego rozwiązania jest zdecydowanie większa uniwersalność i niższa cena popularnej "skrętki" komputerowej.

Z uwagi na możliwość jednoczesnego przesyłania wielu sygnałów poprzez pary skrętki umieszczone w jednym kablu, proces instalacji staje się szybszy i łatwiejszy dla instalatora. Do instalacji korzysta się ze standardowego kable klasy UTP 5.

Dodatkową zaletą rozwiązania transmisji po kablu symetrycznym jest dużo większa odporność systemu na zakłócenia elektromagnetyczne. Dlatego zaleca się te systemy na instalacjach przemysłowych lub w miejscach gdzie silne zakłócenia elektromagnetyczne mogą wystąpić.

Aby transmisja po skrętce działała prawidłowo należy zastosować dodatkowe elementy pośredniczące - tzw konwertery.

Występują one w dwóch typach:

- układy pasywne zapewniające transmisję do 300m (sygnał b/w), dla kamer kolorowych wysokiej rozdzielczości (powyżej 500TVL) nie zaleca się przekraczania odległości powyżej 100m.

- układ mieszany: pasywny nadajnik oraz aktywny odbiornik; uzyskiwane wtedy zasięgi oscylują od 500m (kamery wysokiej rozdzielczości) do nawet 1km.

- układy aktywne, które dzięki dodatkowemu wzmocnieniu oraz korekcje częstotliwościowej umożliwiają wysokiej jakości transmisję na odległości do 1,5km.

Podstawowym i najprostszym urządzeniem służącym do obróbki sygnału wideo jest przełącznik sekwencyjny. Realizuje on podgląd wielu kamer (np.4 lub 8) za pomocą sekwencyjnego przełączania na wyjściu monitorowym poszczególnych sygnałów wizyjnych. Z uwagi na fakt, iż w danym momencie widzimy obraz tylko z jednej kamery, stosowany jest tylko w prostych, tanich instalacjach.

Z pomocą dzielnika (Quad) możemy jednocześnie wyświetlić wszystkie sygnały z podłączonych kamer w formie podziału 2x2. Tego typu urządzenia wyposażone są zazwyczaj w dodatkowe opcje takie jak obsługa wejść alarmowych, menu ekranowe, zegar czasu rzeczywistego. Z uwagi na sposób obróbki sygnału wizyjnego wyróżniamy dzielniki dla kamer kolorowych, inne dla czarno-białych. Możliwość podłączenia tylko 4 kamer predysponuje ten sprzęt do małych, kilku-kamerowych instalacji.

Najbardziej zaawansowanym urządzeniem nie archiwizującym, pracującym w torze wizji jest multiplekser. Umożliwia on obsługę sygnałów z 4, 9 lub 16 kamer. Zaawansowane metody obróbki obrazu zapewniają realizację wielo-formatowych podziałów, funkcji wizyjnej detekcji ruchu oraz możliwość pracy z kilkoma monitorami. Dodatkowe opcje alarmowe w powiązaniu z funkcjami wyświetlania komunikatów na ekranie, załączania/wyłączania zewnętrznych urządzeń (np. magnetowidów lub sygnalizatorów) zapewniają użytkownikowi pełną kontrolę na pracą całego systemu. Podstawową zaletą multiplekserów jest doskonała współpraca z magnetowidami poklatkowymi dająca możliwość nagrywania a następnie odtwarzania pełnoformatowych ujęć ze wszystkich wejść wideo.

Rejestratory cyfrowe wizji

Rynek wizyjnych rejestratorów cyfrowych jest obecnie jednym z najszybciej rozwijających się działów telewizji dozorowej. Ich podstawowe zalety, czyli wysoka jakość nagranego obrazu, duża prędkość odświeżania, wbudowane opcje zdalnego monitoringu i archiwizacji dają niespotykany w systemach analogowych komfort obsługi. Na dzień dzisiejszy obowiązują dwie rodziny DVR-ów, czyli rejestratorów cyfrowych.

Pierwszą są popularne karty przechwytujące wideo do komputerów. Obsługują one zazwyczaj od 4 do 32 sygnałów z kamer analogowych CCTV lub kamer IP. Większość modeli wyposażona jest również w wejścia i wyjścia alarmowe. Do prawidłowej pracy potrzebują odpowiednio skonfigurowanego komputera klasy PC oraz specjalnego oprogramowania zarządzającego (dostarczanego zazwyczaj przez producenta).

Rejestracja obrazów wykonywana jest na twardym dysku komputera. Ich niewątpliwą zaletą jest niska cena, możliwość wykonywania "upgradów" sprzętu (np. wymiany twardego dysku na większy) oraz wygodne funkcje zdalnego monitoringu. Tego typu sprzęt doskonale nadaje się do małych, autonomicznych systemów CCTV takich, jak stacje benzynowe, biura, apteki, sklepy ale również jest doskonałym wyborem przy tworzeniu systemów rozległych takich jak sieci banków, sklepów itp.

Wartymi zauważenia są DVR-y OPTIVA serii LTR47xx. Wyjątkowo atrakcyjna cena, duży wybór modeli (4,8,12 i 16 kamer) oraz doskonale przygotowane oprogramowanie zarządzające sprawiają, że jest to aktualnie jeden z najciekawszych produktów tej klasy na naszym rynku. Seria LTR47xx oferuje oprócz standardowych funkcji rejestratora cyfrowego (nagrywanie, przeglądanie materiału, archiwizacja, zdalny podgląd) kilka dodatkowych opcji tzw Inteligentnej Obróbki Obrazu. Są to m.in.: opcja zliczania obiektów, wirtualna granica, wykrywanie pozostawionych lub zabranych obiektów, detekcja płomienia i bardzo zaawansowany CMS.

Następną grupą są rejestratory autonomiczne, tzw. "stand-alone ". Jest to kompletne urządzenie wyposażone we własny system operacyjny, układy wejściowe/wyjściowe wideo i alarmowe, twardy dysk, na którym odbywa się rejestracja oraz wideoserwer za pomocą, którego jesteśmy w stanie zrealizować opcje zdalnego monitoringu.

Zaletą tych modeli jest wysoka stabilność pracy, jakość obrazu oraz prosta i wygodna obsługa. Z uwagi na te cechy urządzenia autonomiczne polecane są do systemów, gdzie rejestrator musi być elementem pewnym i niezawodnym.

Bardzo uniwersalnym rozwiązaniem są rejestratory autonomiczne HIKVISION OPTIVA serii 7000, 8000 i 9000. Serie składają się z modeli 4, 8, 16, 24 lub 32 kamerowych.

Niektóre modele mogą być wyposażone w wynośną klawiaturę, natomiast wszystkie posiadają wbudowany wideoserwer, zaawansowaną wideodetekcję ruchu, pilot IR, sterowanie głowicami PTZ, wyjście monitora głównego VGA lub HDMI oraz wejścia/wejścia audio itp.

Rejestracja odbywa się za pomocą gwarantującego najwyższą jakość zapisu algorytmu H.264. Archiwum nagrań może być wykonane z pomocą łącza USB2.0, e-SATA, lub poprzez łącze sieciowe LAN.

Monitory CCTV

W systemach telewizji dozorowej monitory stanowią ważny element wizualizacji całego układu. Główną cechą wyróżniającą od układów używanych w domowych telewizorach, jest przede wszystkim ich specjalna konstrukcja zapewniająca dużo większą żywotność. Głównym parametrem podawanym przy monitorach jest rozdzielczość obrazu, ilość wejść i wyjść sygnału wizyjnego BNC lub cyfrowego DVI/HDMI, a także toru audio. Wyróżniamy monitory o różnych wielkościach przekątnej ekranu, np. 5,6, 17, 22 czy 32 cali.

Akcesoria

Prawidłowy dobór różnego typu złączek, wtyków, okablowania oraz innych elementów dodatkowych jest wbrew pozorom niezwykle istotnym zadaniem dla każdego instalatora systemu CCTV. Źle dobrany przewód lub zasilacz zbyt niskiej mocy może skutecznie unieruchomić nawet najbardziej zaawansowany układ. Wartymi zauważenia są również dodatkowe układy przeciwdziałające skutkom przepięć powstających zarówno na liniach wizyjnych jak i zasilających. Należą do nich specjalizowane urządzenia przystosowane do pracy w obwodach wysokich częstotliwości zapewniające ochronę sprzętu CCTV a nie wprowadzające zakłóceń oraz tłumienia sygnału wizyjnego w czasie normalnej pracy systemu.

Systemy Telewizji Wysokiej Rozdzielczości HD CCTV - HD-SDI

Od co najmniej 10 lat każda osoba bliżej związana z Telewizją Dozorową doskonale wie, że dni telewizji analogowej są już policzona. Palmę pierwszeństwa ma przejąć IP CCTV czyli telewizja dozorowa oparta na cyfrowej transmisji obrazu, która od kilku lat dynamicznie się rozwija i wydaje się pewnym, że za chwilę będzie głównym produktem służącym do budowy systemów monitoringu wizyjnego.

I tak sądził każdy, jeszcze na początku 2010. Ale właśnie wtedy sytuacja na rynku diametralnie się zmieniła. Na horyzoncie pojawiła się – HD CCTV!

Każdy z nas obserwuje na rynku konsumenckim wysyp produktów wspierających wysokie rozdzielczości – popularne HD720p (1280x720) lub HD1080p (1920x1080): nowsze telewizory i monitory, aparaty fotograficzne i kamery wideo. Dla zastosowań amatorskich (!) najwyższa obecnie możliwa do zarejestrowania i wyświetlenia rozdzielczość wideo to właśnie FullHD (HD1080p).

O zaletach tego rozwiązania nie trzeba przekonywać nikogo. Wysoka rozdzielczość to zupełnie inna rozpoznawalność szczegółów. Nawet dla niższej 720p jest to prawie 3x więcej pikseli niż oferuje kamera analogowa w systemie PAL.

Inny format wyświetlania wykorzystywany w nowej technologii czyli 16:9 to bardziej naturalna scena. W zastosowaniach profesjonalnych jak i domowych podkreśla się lepszy odbiór ludzkiego oka dla obrazu panoramicznego oraz częsty układ sceny sprzyjający takiej rozdzielczości. Zazwyczaj nie interesują nas szczegóły znajdujące się znacznie powyżej środka sceny – niebo, sufit oraz poniżej – podłoga, ziemia itp. Format panoramiczny pozwala, więc lepiej dopasować taka samą ilość pikseli do większości scen typowego systemu nadzoru, a także maksymalnie dopasować obraz wideo do dostępnych na rynku monitorów o dużej przekątnej. Ponieważ na chwilę obecną wyświetlanie większych rozdzielczości wideo możliwe jest jedynie na sprzęcie profesjonalnym, wydaje się, że rozdzielczość HD1080p stanowi idealne połączenie przystępnej ceny, wysokiej rozdzielczości oraz maksymalnego wykorzystania możliwości wyświetlaczy wideo.

Początki standardu HD-SDI -"High-Definition Serial Digital Interface", sięgają początku lat 90 ubiegłego wieku, kiedy organizacja - Society of Motion Picture and Television Engineers (w skrócie SMPTE) określiła wytyczne i założenia do przesyłania sygnałów HD w studiach telewizyjnych. Od tej chwili zaczął obowiązywać format określany przez skrót SMPTE 292M.

Wykorzystywany w zastosowaniach profesjonalnych protokół transmisji HD-SDI zapewnia w pełni cyfrową transmisję sygnałów HD z wykorzystaniem standardowego kabla koaksjalnego 75Ohm. Stąd już bardzo blisko do naszych zastosowań. Ale… niestety format ten z uwagi na opłaty licencyjne i niezbyt obszerną specyfikację. Dlatego nie był i nie jest idealnym rozwiązaniem dla naszej branży.

Przełom nastąpił pod koniec roku 2009 kiedy kilku znanych producentów urządzeń CCTV postanowiło stworzyć grupę firm które wspólnymi siłami byłyby w stanie stworzyć założenia do formatu kompatybilnego z SMPTE 292M a którego cechy oraz zdecydowanie mniejsze obciążenia licencyjne sprawiłyby, że będzie możliwe zastosowanie systemów HD na standardowych instalacjach monitoringu wizyjnego.

Wersja pierwsza oznaczona v1.0 pozwoliły na transmisję sygnałów o rozdzielczościach do 1080p

z wykorzystaniem standardowego kabla koncentrycznego klasy RG6, RG11 przy utrzymaniu przepływności 1.5Gb/s. Aktualnie odległości transmisji zbliżają się do 100m i są już dostępne repetery które mogą te odległości zwielokrotnić.

Stowarzyszenie HDCCTV zrzeszające producentów nie spoczęło na laurach i przygotowuje kolejne wersje.

V 1.1 zapewnia dłuższe odległości transmisji (nawet do 300m dla profesjonalnego niskostratnego kabla koncentrycznego RG11 AWG14), v2.0 ma zapewnić przesłanie również meta danych (np. komendy sterujące do kamer) i dwukierunkowego audio a wersja v2.1 ma zapewnić również transmisję po popularnej skrętce klasy UTP5e (zasięg do 100m z przepływności 250Mb/s). Wersja v2.3 ma zapewnić również zasilania urządzeń tym samy kablem koncentrycznym!

O zaletach instalacji opartych na urządzeniach HD CCTV pracujących w formacie HD-SDI nie trzeba wiele pisać aby każdy zauważył niewątpliwe walory nowego formatu:

- znany każdemu instalatorowi systemów CCTV sposób tworzenia instalacji (kabel koncentryczny, złącza BNC, montaż plug-n-play)

- w pełni cyfrowy transfer danych doskonale eliminujący wszelkiego typu zakłócenia znane z systemów analogowych

- nawet do 6x większa ilość szczegółów w obrazie (w stosunku do kamer PAL) plus panoramiczny obraz w proporcjach 16:9

- brak opóźnień w obrazie wysokiej rozdzielczości, zmora systemów IP w szczególności przy pracy

z kamerami obrotowymi.

- pełna kompatybilność urządzeń różnych producentów podobnie jak w telewizji standardowej

Mecz się rozpoczął i piłka wylądowała na połowie producentów.

Początki na pewno nie były łatwe, aczkolwiek już na targach IFSEC 2010 w maju poprzedniego roku pojawiły się pierwsze działające urządzenia na stoiskach kilku znanych producentów.

Idąc za ciosem już pod koniec 2010 roku zaczęły wchodzić one do produkcji a początek roku 2011 to już okres początków standardowej sprzedaży i wdrożeń pierwszych systemów HD CCTV na świecie.

Firma VOLTA również podjęła działania aby możliwie szybko wdrożyć do swojej oferty produkty wysokiej rozdzielczości.

Jeszcze na targach Securex 2010 na naszym stoisku można było się zapoznać z demonstracyjnym modelem kamery HD w rozdzielczości 720p. A pod koniec poprzedniego roku wspólnie z naszymi dostawcami ustaliliśmy plan wdrożenia urządzeń HD CCTV na roku 2011.

Już w kwietniu 2011 zamierzamy wprowadzić do sprzedaży pierwsze kamery HD oraz pierwszy model rejestratora autonomicznego w formacie HD-SDI.

Oferta OPTIVA Tytanium HD będzie początkowo opierała się na 3 typach kamer stacjonarnych.

Wszystkie modele obsługują rozdzielczość 720p. Każda z kamer jest typową kamerą dzień/noc wyposażoną w mechaniczny filtr podczerwieni oraz wszystkie niezbędne funkcje znane doskonale z zaawansowanych modeli analogowych. Takich jak – SensUp, WDR, DNR (redukcja szumów), zaawansowane funkcje balansu bieli, AGC (korekta wzmocnienia) itd. Dzięki nim kamery HD bez problemów mogą być instalowane w miejscach gdzie do tej pory były montowane kamery standardowe.

Aby ułatwić ustawianie pola obserwacji podczas instalacji, kamery są wyposażone w dodatkowe wyjście analogowe 1Vpp służące do podłączenia analogowego monitora serwisowego.

Ciekawym rozwiązaniem jest model VTHD205 wyposażony w promiennik podczerwieni. Dzięki niemu kamera może pracować nawet na scenach które nie posiadają żadnego dodatkowego oświetlenia.

Kamera zintegrowane wyposażone są oczywiście w obiektywy dedykowane do pracy z wysokimi rozdzielczościami do 3Mpxl.

Już w połowie roku pod marką OPTIVA Tytanium HD pojawią się również modele z rozdzielczościami 1080p (FullHD) a na jesieni powinny być dostępne kamery szybkoobrotowe!

Podobnie jak w systemie telewizji analogowej głównym elementem instalacji jest rejestrator cyfrowy. W ofercie VOLTA będzie to model VTDVRHD4204. Jak widać na poniższym zdjęciu urządzenie wygląda identyczne jak standardowy rejestrator do kamer analogowych.

Można napisać więcej, tylko wprawny obserwator zauważy różnice pomiędzy modelem HD-SDI a urządzeniem znanym nam do tej pory gdyż złącza, funkcje, układ menu są po prostu takie same!

VTDVRHD4204 jest modelem 4 kamerowym potrafiącym nagrywać obraz w rozdzielczości 720p z prędkością do 30kl/sek na kanał i odpowiednio 15kl/sek na kanał dla rozdzielczości pełnej 1080p. Rejestrator obsługuje do 4 dysków do 2TB każdy i można podłączyć dodatkowe macierze o pojemności do 64TB.

Jak napisano powyżej rejestrator posiada pełne wyposażenie zaawansowanego rejestratora do kamer analogowych takie jak wejścia/wyjścia toru audio, wejścia/wyjścia alarmowe, złącze do RS485 umożliwiające sterowanie kamerami PTZ itd. OPTIVA Tytanium wprowadzając do oferty ten model zapewniła pełną kompatybilność wsteczną z modelami standardowymi serii VTDVR6000.

Na koniec warto spojrzeć jeszcze na aspekt ekonomiczny. Co prawda pierwsze modele nie należą do najtańszych produktów na rynku ale producenci zapewniają, że jak tylko ich linie technologiczne osiągną oczekiwaną wydajność to ceny zaczną spadać. Przewidywany jest poziom który posadowi docelowo HD pomiędzy telewizję analogową a telewizją IP.

ALARMY

Systemy alarmowe - informacje ogólne

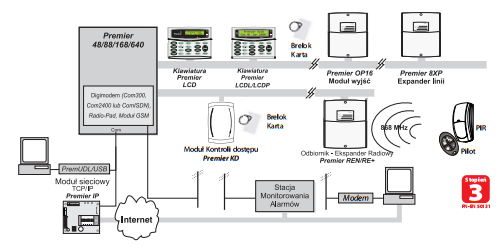

Współczesne systemy alarmowe charakteryzują się szeroką gamą rozwiązań technicznych mających na celu ochronę mienia. Bez względu jednak na rodzaj rozwiązań, każdy profesjonalny system alarmowy zbudowany jest z elementów, które spełniają podobny zestaw funkcji. Mózgiem systemu alarmowego jest centrala alarmowa, której zadaniem jest odbieranie i interpretacja sygnałów przesłanych przez urządzenia detekcyjne oraz reakcja na nie.

Urządzenia peryferyjne to druga grupa urządzeń, nieodzownych przy budowaniu profesjonalnego systemu alarmowego. Urządzenia te możemy podzielić na:

- urządzenia detekcyjne (czujki)

- systemy z wieloma kontrolerami

- urządzenia sygnalizacyjne (sygnalizatory)

- urządzenia komunikacyjne (komunikatory)

Urządzenia detekcyjne

Za odbiór, wstępną weryfikację i wysłanie sygnału do centrali odpowiadają czujki alarmowe. Urządzenia te ze względu na zastosowany rodzaj detekcji, sposób obróbki można podzielić na:

- pasywne czujki podczerwieni (PIR)

- czujki dualne (np.: PIR+MW, PIR+GB, itd.)

- czujki zbicia szkła (GB)

- czujki sejsmiczne (udarowe)

- czujki kontaktronowe

- czujki inne, w tym czujki pożarowe, gazu

- aktywne czujki podczerwieni (tory podczerwieni)

Pasywne czujki podczerwieni, czujki dualne oraz tory podczerwieni mogą występować jako czujki do instalacji wewnątrz budynku jak i do zastosowań zewnętrznych.

Centrala alarmowa będąca w stanie uzbrojonym w przypadku, gdy otrzymuje od detektorów odpowiedni sygnał wyzwala alarm, który może przyjmować kilka form werbalizacji. Za etap realizacji alarmu odpowiadają urządzenia sygnalizacyjne i komunikacyjne. Obie te grupy służą do informowania ustalonych podmiotów o stanie alarmowym systemu, z tym, że sygnalizatory pełnią tą funkcję lokalnie - bezpośrednio w obszarze chronionym, podczas gdy komunikatory odpowiedzialne są za zdalną transmisję informacji do wybranych odbiorców poza obszarem systemu. Komunikatory oprócz wysyłania informacji o alarmie mogą wysyłać informacje o wszelkiego typu (zdefiniowanych) zmianach stanu systemu. W przypadku sygnalizatorów nie bez znaczenia jest ich dodatkowa funkcja prewencyjna odstraszająca potencjalnych intruzów.

Czujki PIR

Pasywne czujki podczerwieni (PIR) są najszerzej rozpowszechnionym urządzeniem detekcyjnym. Dzięki stosunkowo niskiej cenie, dużej niezawodności, łatwości instalacji i konfiguracji detektory te zdobyły pozycję dominującą na rynku zabezpieczeń. Elementem odbierającym sygnały z otoczenia jest element piroelektryczny. Zjawisko piroelektryczne polega na zmianie polaryzacji (pojawianie się ładunków elektrycznych) w materiale piroelektrycznym pod wpływem zmian jego temperatury. Detekcja obiektów pojawiających się w obszarze chronionym odbywa się w widmie podczerwieni. Czujka PIR rejestruje zmiany temperatur powodowane wtargnięciem intruza, którego temperatura jest z reguły inna niż otoczenia i przy odpowiedniej ich dynamice generuje sygnał alarmowy. W systemach włamania i napadu nie jest ważne zobrazowanie przestrzennego czy dwuwymiarowego rozkładu temperatury, a jedynie sygnalizacja zmian w tym rozkładzie.

Pasywne czujki podczerwieni posiadając wiele zalet nie są jednak wolne od wad. Istotnym i niepożądanym zjawiskiem zakłócającym prawidłowe działanie pasywnych czujek podczerwieni są zmiany rozkładu temperatury, powodowane przez czynniki naturalne takie jak np.: przeciągi, zmiany nasłonecznienia, sztuczne źródła światła, zwierzęta itp. Generowanie fałszywych alarmów przez urządzenia detekcyjne oparte wyłącznie na technologii pasywnej podczerwieni jest zasadniczym problemem patrząc na funkcjonalność rozpatrywanych systemów. Stąd też na rynku pojawiają się coraz to nowsze rozwiązania technologiczne i konstrukcyjne, które mają za zadanie poprawić jakość detekcji przy jednoczesnej eliminacji wpływy czynników zakłócających.

Firma VOLTA SP Z O.O. posiada bogatą ofertę czujek pasywnej podczerwieni stworzonych przy wykorzystaniu najnowszych trendów technologii. Elektronika oparta na układach procesorowych a także zaawansowane cyfrowe technologie obróbki sygnałów m.in.: FSP, MAPII, QMAP, analiza obszaru, AutoTest, AutoPulse, TriTech decydują o jakości i funkcjonalności pasywnych detektorów podczerwieni oferowanych przez Voltę.

Czujki dualne

Sposobem na eliminację problemów, z jakimi spotykają się czujki pasywnej podczerwieni jest zastosowanie czujek dualnych. Zastosowanie niezależnych torów detekcji korzystających z różnych sposobów kontroli obszaru pozwala w najbardziej skuteczny sposób wyeliminować zjawisko fałszywych alarmów. Alarm wyzwalany jest wtedy, gdy oba tory sygnalizują alarm - czyli na zasadzie iloczynu. W każdym innym przypadku czujka nie generuje sygnału alarmowego. Obie zastosowane technologie weryfikują się wzajemnie podnosząc sprawność czujki - zwłaszcza, jeżeli chodzi o odporność na fałszywe alarmy. W najpopularniejszych czujkach dualnych oprócz wspomnianej technologii pasywnej podczerwieni wykorzystywana jest technologia mikrofalowa w drugim torze detekcji.

Detekcja ruchu w obszarze chronionym dla toru mikrofalowego odbywa się dzięki wykorzystaniu zjawiska Dopplera dla fal elektromagnetycznych. Główną zaletą i przewagą tych czujek nad detektorami pasywnej podczerwieni jest większa ich czułość a także lepsza ochrona przed fałszywymi alarmami. Czujki dualne łączą w sobie bardzo dobre własności detekcyjne czujek PIR w kierunku prostopadłym do osi wiązek detekcyjnych i bardzo dobre własności detekcyjne czujek mikrofalowych wzdłuż osi emitowanego promieniowania. Dodatkowo wyjścia obu torów detekcji zazwyczaj dołączone są do bramki logicznej AND; w przypadku stwierdzenia naruszenia strefy chronionej przez jeden z detektorów sygnał alarmowy zostanie zignorowany. Tylko w przypadku wygenerowania potwierdzenia w zadanym czasie informacji przez drugiego elementy powoduje wysłanie informacji o naruszeniu strefy chronionej. Czujki dualne w znaczący sposób poprawiają jakość i niezawodność pracy systemów alarmowych.

Tak jak w przypadku detektorów pasywnej podczerwieni również czujki dualne posiadają pewne wady. Główna wynika z natury oddziaływania fal elektromagnetycznych dużych częstotliwości z ośrodkami materialnymi. Fale elektromagnetyczne o częstotliwościach rzędu 1 GHz stosowane w technice alarmowej charakteryzują się dużą przenikalności; stąd powstaje problem umiejętnej kalibracji ich zasięgiem tak, aby nie wychodziły poza obszar chroniony a także mikroprocesorowej obróbki informacji przez nie dostarczanej. W niektórych czujka - np. Detection Systems czujki dualne posiadają zaimplementowane funkcje kompensacji minimalizujące ten problem.

Podobnie jak w przypadku czujek zewnętrznych PIR czujki dualne także narażone są na zmiany rozkładu temperatury powodowane przez czynniki naturalne. Faktem jest, że problem ten nie jest tak istotny jak w przypadku czujek PIR jednak nie sposób go wykluczyć. W przypadku czujek zewnętrznych dualnych odpada problem z przenikalnością mikrofal przez ośrodki materialne, który w przypadku czujek dualnych wewnętrznych miał istotne znaczenie. Pojawia się natomiast problem działania elektroniki detektorów tej grupy w warunkach atmosferycznych. Detektory tej klasy budowane są z myślą o jak najlepszym ich zabezpieczeniu przed szkodliwym działaniem wilgoci na elektronikę. Stosowane są różnego rodzaju hermetyczne obudowy a także laminaty zabezpieczające samą elektronikę detektorów.

Czujki stłuczenia szkła

Czujki stłuczenia szkła są detektorami mikrofonowymi. W wyniku zastosowania wielostopniowych wzmacniaczy selektywnych oraz obróbki mikroprocesorowej, czujki te są szczególnie czułe na dźwięk tłuczonego szkła jednocześnie ignorując dźwięki innego typu (szum dźwiękowy, zbicie szklanki, uderzenie kluczami o szybę). Detektory stłuczenia szkła reagują na sygnały o wysokich częstotliwościach (częstotliwość dźwięku tłuczonego szkła wynosi około 100Hz) a także sygnały z pasma akustycznego (częstotliwość dźwięku wywołanego przez uderzenie podczas tłuczenia zawiera się w paśmie od 6 do 30kHz). Bardziej zaawansowane rozwiązania detektorów stłuczenia szkła wykorzystują dodatkowo jako kryterium detekcji falę uderzeniową (zmianę ciśnienia), która towarzyszy ugięciu się powierzchni szkła tuż przed jego stłuczeniem. Zastosowanie takiej technologii zapewnia dobrą skuteczność i minimalizację fałszywych alarmów.

Czujki sejsmiczne

Czujki udarowe należą do grupy detektorów tzw. wczesnego ostrzegania. Zanim intruz dostanie się do obiektu chronionego będzie próbował sforsować drzwi, okna, kraty, ściany itp. używając do tego celu narzędzi takich jak np.: piły, łomy, wiertła. Tego typu próby wtargnięcia powodują powstawanie drgań o wysokiej częstotliwości. Drgania te z kolei przenoszone są na powierzchnię, do której przytwierdzony jest czujnik wibracyjny, a co za tym idzie pobudzenie elementu detekcyjnego czujnika.

Elementem detekcyjnym w czujkach udarowych jest detektor piezoceramiczny reagujący na drgania mechaniczne oraz pojedyncze silne wstrząsy ośrodków materialnych. Analiza i przetwarzanie sygnałów dostarczonych przez element detekcyjny odbywa się w procesorze. Analizowanymi wielkościami są amplituda, częstotliwość i czas trwania drgań.

Nie bez znaczenia są także akcesoria instalacyjne, ułatwiające montaż i umożliwiające uniwersalne zastosowanie czujników, a także poprawiające skuteczność systemu.

Czujki udarowe spełniają doskonale swoje zadania jako elementy wczesnego ostrzegania w systemie alarmowych a własność wykrywania intruza zanim ten wtargnie i dokona często nieodwracalnych zmian w obiekcie chronionym jest bardzo pożądana. Jest to również doskonały element ochrony obwodowej, bowiem zapewnia ochronę obiektu nawet w przypadku przebywania w nim osób do tego uprawnionych.

Współczesne, procesorowe czujki udarowe są bardzo dobrze zabezpieczone przed niekorzystnym wpływem drgań wywołanych przez naturalne zjawiska (opady atmosferyczne, wiatr itp.) a także będących skutkiem działalności człowieka (drgania wywołane przez mechaniczne środki transportu itp.).

Czujki dymu, gazu i inne

Istnieje grupa czujników nie dających się w prosty sposób zakwalifikować do poprzednich kategorii. Przy dużej różnorodności wartymi wspomnienia są:

- Czujki dymu - uzupełnienie systemu alarmowego o funkcje przeciw pożarowe

- Czujki gazu

- Czujki zalania wody

Stosunkowo najliczniejszą grupę stanowią czujki dymu. Chociaż są urządzeniami dedykowanymi do systemów przeciwpożarowych stosowane są także jako urządzenia uzupełniające system alarmowy. Tym, co wyróżnia czujki dymu dedykowane do systemów przeciwpożarowych jest reżim zasilania 24VDC oraz zjawisko jonizacji jako technologia detekcji.

Zastosowane sposoby detekcji pozwalają podzielić czujki na:

* jonizacyjne czujki dymu - reagują na produkty spalania wnikające do komory jonizacyjnej czujki; są one detektorami uniwersalnymi: wykrywają wszystkie rodzaje dymu (od tlących się przedmiotów i od otwartego ognia, dym widzialny i niewidzialny); potrafią wykryć stany pożarowe na długo przed wyrządzeniem poważnych szkód; stosowane są praktycznie wyłącznie w dedykowanych systemach przeciwpożarowych ze względu na koszty oraz utrudnienia w obrocie handlowym (zastosowanie substancji aktywnej o śladowej promieniotwórczości)

* optyczne czujki dymu - reagujące na produkty spalania powodujące osłabienie lub rozproszenie światła w zakresie widma podczerwonego (wśród tych czujek najbardziej rozpowszechnione są czujki rozproszeniowe); czujki te są szczególnie polecane do wykrywania pożaru jeszcze przed jego wystąpieniem. Wykrywają one dym tlących się przedmiotów. Powstaje wtedy lekki ale silnie rozpraszający światło dym

* czujki temperatury (termiczne) - reagujące na wzrost temperatury w pomieszczeniu dozorowanym. Stosowane w sytuacji, gdy zapylenie lub stała ograniczona widoczność wyklucza zastosowanie czujek optycznych.

Ze względu na sposób analizy temperatury rozróżniamy:

* czujki stałej temperatury - alarm wyzwalany jest w momencie przekroczenia zdefiniowanej temperatury progowej

* czujki wzrostu temperatury - alarm wyzwalany jest w momencie gdy przyrost temperatury w danym czasie przekracza zdefiniowaną wartość progową

W przypadku czujek dymu często spotykane są wersje dualne będące połączeniem technologii optycznej i termicznej.

Jonizacyjne, optyczne i termiczne czujki dymu należą do grupy sufitowych czujek punktowych, wykrywających dym w punktach, w których są zamontowane. W zależności od producenta i typu różnią się miedzy sobą sposobem instalacji jak i ułatwieniami w konserwacji systemu.

W przypadku, gdy zastosowanie czujników punktowych jest niemożliwe lub zbyt kosztowne - duże powierzchnie, zabytkowe sufity itd., ciekawym rozwiązaniem jest zastosowanie czujek dymu- torów podczerwieni. Jakkolwiek technologia detekcji jest taka sama jak w przypadku barier podczerwieni stosowanych w systemach alarmowych o tyle zasada działanie jest dokładnie odwrotna. Przecięcie wiązek detekcji nie powoduje w tym przypadku alarmu, natomiast pogorszenie widoczności, które w przypadku barier podczerwieni są kompensowane, wywołuje alarm.

Kontrola dostępu - informacje ogólne

Poprawna i szybka identyfikacja osób (pojazdów) pojawiających się na danym obszarze lub w pomieszczeniu jest niezwykle ważnym elementem zarówno profesjonalnego systemu zarządzającego całym przedsiębiorstwem jak i prostego układu chroniącego dostęp do konkretnego pomieszczenia. Oprócz standardowej kontroli dostępu coraz istotniejszym stają się powiązania czasowe określające np. przebieg pracy danej osoby lub podające dokładne czasy wjazdów i wyjazdów pojazdów.

Tradycyjna metoda oparta na mechanicznym zamku i kluczach jest niezwykle czasochłonna i kłopotliwa (sytuacja zgubienia klucza), co uniemożliwia w tym wypadku zastosowanie bardziej zaawansowanych metod kontroli przejścia.

Skutecznym rozwiązaniem jest stosowanie elektronicznych systemów sterowania dostępem (access control) wykorzystujących nowoczesne techniki identyfikacji i sterowanie dostępnością przejścia.

Zadaniem układów kontroli dostępu niezależnie od ich wielkości i złożoności jest odpowiedź na trzy pytania: KTO?, GDZIE?, KIEDY?

Rozbudowane systemy pozwalają na zrealizowanie wielu dodatkowych opcji m.in. kontrolę wartowników, taryfikację czasu pracy, komunikację ze stacjami monitorującymi, identyfikację użytkownika poprzez kontrolę jego zdjęcia występującego w pamięci układu i wiele innych.

Na rynku istnieje wiele rozwiązań realizujących ww. cele. Z uwagi na złożoność możemy je podzielić na kilka podstawowych typów:

Układy autonomiczne - obsługujące pojedyncze przejście z możliwością zapisu zdarzeń (opcja)

Układy systemowe - obsługujące wiele przejść, sprzężone siecią własną, poprzez komputer nadrzędny lub sieć telefoniczną z wieloma dodatkowymi opcjam, w tym:

mini systemy

systemy z wieloma kontrolerami

systemy z wieloma kontrolerami o rozproszonej lokalizacji

systemy wielodostępne

Podstawowym zadaniem każdego układu jest ograniczenie dostępu osób (pojazdów) niepowołanych lub kontrola ruchu osób (pojazdów) uprawnionych na obszarach chronionych.

Drugim ważnym elementem systemu jest możliwość rejestracji zdarzeń występujących w systemie. Istotne są również wszelkie stany alarmowe związane z kontrolą danego przejścia (np. forsowanie, podpieranie drzwi).

Kontrola dostępu - słowniczek

poziom dostępu (access level)- określenie priorytetu użytkownika. Umożliwia określenie, który użytkownik lub ich grupa może mieć dostęp do jednego, kilku czy też wszystkich pomieszczeń.

strefa czasowa (period time) - określenie przedziału czasowego, w którym pomieszczenie będzie dostępne dla konkretnego użytkownika lub grupy użytkowników.

grupa dostępu (access group) - grupy użytkowników o tych samych poziomach dostępu i strefach czasowych.

czytnik (reader) - urządzenie umożliwiające komunikację (odczyt) z indywidualnymi elementami zbliżeniowymi typu karta, pastylka itp.

układ autonomiczny (standalone system)- układ kontroli dostępu obsługujący pojedyncze przejście. Zazwyczaj kompletne urządzenie zawierające czytnik i kontroler.

Układ systemowy - komplet elementów typu czytniki, kontrolery, układy połączeniowe, moduły komunikacyjne tworzące system mogący nadzorować wiele przejść, tworzyć poziomy dostępu lub strefy czasowe dla poszczególnych użytkowników.

Alarm - drzwi podpierane (propped door) - przekroczenie czasu po którym drzwi powinny zostać zamknięte. Najczęściej istnieje możliwość zaprogramowania indywidualnych czasów.

Alarm - drzwi forsowane (forced door) - drzwi zostały otwarte bez użycia ważnej karty lub kodu.

Alarm - otwarcie pod przymusem (durres) - specjalny kod wprowadzony przez użytkownika, otwiera drzwi i powoduje wysłanie alarmu do obsługi.

Fail Safe - funkcja zamka elektrycznego, otwartego w przypadku braku zasilania

Fail Secure - funkcja zamka elektrycznego, zamkniętego w przypadku braku zasilania

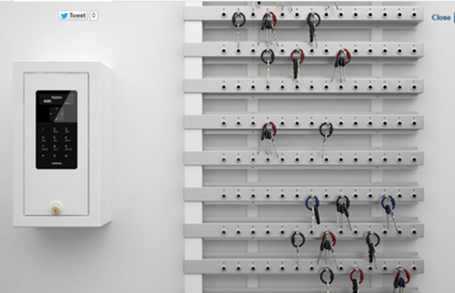

Autonomiczna kontrola dostępu

Zadaniem układu jest identyfikacja użytkownika oraz weryfikacja jego praw do przejścia poprzez sterowanie stanu zamka elektrycznego.Standardowy układ autonomiczny składa się z zestawu czytników kart zbliżeniowych lub klawiatur szyfrowych oraz jednostki sterującej.

Nawet podstawowe urządzenia są wyposażone w wewnętrzne kontrolery z pamięcią użytkowników oraz opcje związane np. z czasami otwarcia drzwi. Bardziej zaawansowane układy posiadają wejścia umożliwiające śledzenie stanu drzwi, pamięć zdarzeń, zegar czasu rzeczywistego. Programowanie urządzeń odbywa się z pomocą wbudowanych klawiatur lub z pomocą kart typu Master. Niektóre urządzenia posiadają dodatkowo złącze RS232/RS485 do konfiguracji układu za pomocą komputera.

Identyfikacja użytkownika odbywa się najczęściej z wykorzystaniem kilkucyfrowego kodu PIN (klawiatury szyfrowe) lub kart zbliżeniowych (czytniki zbliżeniowe). Niektóre urządzenia zapewniają wyższy poziom zabezpieczenia i wymagają jednoczesnego podania kodu PIN oraz zbliżenia karty.

Układy systemowe kontroli dostępu

Układy systemowe umożliwiają globalną obsługę wielu przejść oraz identyfikację użytkowników za pomocą wielu identyfikatorów oraz integrację innych systemów bezpieczeństwa (np. CCTV oraz SSWIN). W skład systemu wchodzi klika podstawowych elementów które umożliwiają stworzenie dowolnego systemu kontroli dostępu.

Podstawowym elementem z pomocą którego możemy zintegrować dany układ kontroli dostępu są kontrolery. Jego podstawowe zadanie to przechowywanie danych o kodach użytkowników, możliwość ich dodania, usunięcia lub zmiany, obsługa i zarządzanie modułami dodatkowymi (czytniki, dodatkowe pamięci, moduły komunikacyjne) oraz komunikacja z urządzeniami peryferyjnymi (komputer, drukarka, itp.). Ważnym elementem jest możliwość rejestracji zdarzeń i ich dalsza analiza. Kontrolery wyposażone są zazwyczaj w moduły komunikacyjne oraz wejścia/wyjścia alarmowe lub sterujące. Programowanie kontrolera przeprowadza się za pomocą specjalistycznego oprogramowania komputerowego.

Układy wejściowe (zarówno wbudowane w kontroler jka i samodzielne) posiadają opcje związane z kilkoma stanami alarmowymi i sabotażu mogącymi wystąpić w trakcie pracy urządzenia. Układ posiada wejście sygnalizujące otwarcie lub zamknięcie drzwi. W zależności od sygnału możemy uzyskać informację o:

* forsowaniu drzwi (wejściu siłowym) - otwarcie drzwi bez podania prawidłowego kodu,

* przytrzymywaniu drzwi (drzwi otwarte) - stan ten powstaje w przypadku gdy po otwarciu drzwi przez układ nie zostają one zamknięte po czasie określonym w systemie.

Układ po stwierdzeniu któregoś z powyższych stanów wydaje sygnał na dedykowanym wyjściu alarmowym. Niektóre systemy posiadają dodatkowe wejścia (np. dla czujek typu PIR) i mogą służyć do sygnalizacji stanów alarmowych. Kontrolery wyposażone są w porty czytnikowe umożliwiające podłączenie wielu typów urządzeń identyfikujących np. czytników zbliżeniowych, klawiatur, czytników biometrycznych. W systemach zaawansownych istnieje możliwość wyboru wielu formatów identyfikacji (WIEGAND, MOTOROLA, PROTECH itp).

Kolejnym niezwykle istotnym elementem integrującym cały system jest oprogramowanie. Z jego pomocą jesteśmy w stanie konfigurować oraz następnie zarządzać całym systemem. Do podstawowych zadań należy tworzenie i dalsza obsługa baz danych (użytkowników, przejść, terminarzy czasowych, grup dostępu itd). Dodatkowo producenci wyposażają je w moduły taryfikacji czasu pracy, funkcje raportowe, dodatkowe możliwości związene z obsługą zewnętrznych urządzeń (np. oświetlenia).

Całość systemu spinają tzw. moduły komunikacyjne zapewnijące poszczególnym elementom układu kontroli dostępu na prawidłową pracę z wykorzystaniem różnych sposobów transmisji. Obecnie najczęściej wykorzystywanym formatem jest RS485 lub RS232. Coraz większe znaczenie zyskuje komunikacji po sieciach komputerowych LAN/WAN. Większość istniejących na rynku kontrolerów jest w standardzie wyposażona w układy komunikacyjne ale dodatkowo producenci oferują dodatkowe moduły roszerzające możliwośc i transmisji.

Kolejnym elementem są układy służące identyfikacji użytkownika. Wsród nich możemy wyróżnić kilka podstawowych metod:

* Karty zbliżeniowe

Wyposażone w układ elektroniczny i zatopioną antenę. Posiadają indywidualny, zaprogramowany przez producenta kod, zawierający np. dane obiektu lub nr użytkownika. Metoda identyfikacji karty jest oparta na następującej zasadzie. Czytnik nadaje stały sygnał, który indukuje sygnał w układzie (dla karty pasywnej) lub jest odbierany (dla karty aktywnej) poprzez układ elektroniczny karty. W przypadku karty pasywnej prąd zaindukowany w cewce zasila układ wewnętrzny, który następnie wysyła kod karty do czytnika. Karta aktywna z uwagi na własne zasilanie samodzielna wysyła kod karty. Impuls jest przechwytywany i obrabiany dalej przez czytnik i przesyłany do sterownika. Karty aktywne, posiadają własne zasilanie (bateria wewnętrzna) dzięki czemu zapewniają silny sygnał zwrotny do czytnika. Doskonałe do obiektów z dużym natężeniem ruchu lub w miejscach gdzie wymagane są większe odległości czytania kart (od kilku cm nawet do 2 m). Karty pasywne, bez wewnętrznego zasilania. Z uwagi na wykorzystywanie energii pola pochodzącego z czytnika charakteryzują się niewielkim zasięgiem (do kilkunastu cm). Idealne do obiektów o niewielkim natężeniu ruchu. Oba typy wykonywane są w formie karty (przypominających karty bankowe) lub różnego typu breloków, "zegarków"., itp. Karty aktywne występują również pod postacią modułów samochodowych działających z odległości powyżej 1m. Dużą zaletą kart zbliżeniowych jest ich duża żywotność oraz mała podatność na uszkodzenia i zakłócenia.

* Karty magnetyczne

Wykonywane w formie typowej karty bankowej, posiadają pasek magnetyczny z kilkoma ścieżkami do zapisu. Odczyt następuje po wprowadzeniu karty do gniazda czytnika. Zaletą tego rozwiązania jest ich niski koszt. Wadą jest ich krótka żywotność i duża podatność na uszkodzenia mechanicznego, skasowania oraz proste skopiowanie.

* Karty z kodem kreskowym (barcodowe)

Posiadają indywidualny zapisany kod kreskowy. Odczyt po przyłożeniu do czytnika. Metoda szybka i pewna. Mało popularna.

* Pamięci dotykowe

Najczęściej wykonywane są w postaci pastylek (np. typu "DALLAS") zawierających zaprogramowany przez producenta kod. Przekazanie danych następuje po przyłożeniu pastylki do gniazda czytnika. Duża żywotność, gwarantowany niepowtarzalny kod, pewność działania jest dużym plusem tego rozwiązania.

* Klawiatura

Metoda bezpośredniego wprowadzania informacji za pośrednictwem klawiatury należy do najstarszy ale wciąż popularnych metod identyfikacji. Do prostej kontroli dostępu można wykorzystać klawiaturę z zamkiem szyfrującym, który posiada w pamięci kody użytkowników. Wprowadzenie właściwego kodu powoduje podanie na jednym z wyjść sygnału np. dla zamka elektrycznego. W zależności od producenta mogą zapamiętywać od kilku do kilkudziesięciu indywidualnych kodów oraz obsługiwać do kilku wyjść sygnalizacyjnych. Dla układów systemowych klawiatura jest urządzeniem do wprowadzania kodu użytkownika, który jest następnie obrabiany w sterowniku nadrzędnym. Klawiatura jest często wykorzystywana do programowania układu. Niektórzy producenci w celu zabezpieczenia przed podejrzeniem kodu przez osobę niepowołaną stosuje losowe wyświetlanie cyfr pod klawiszami oraz dodatkowe osłony utrudniające obserwację z boku. Rozwiązanie tanie i wygodne (jedna klawiatura na kilka, kilkanaście osób), ale niezbyt praktyczne przy częstym użytkowaniu (długi czas wpisywania kodu przez użytkownika).

* Metody biometryczne

W obiektach o wysokim stopniu zabezpieczenia stosuje się coraz częściej układy oparte o czytniki biometryczne. Do najczęściej wykorzystywanych należą:

-czytniki linii papilarnych, oparty na metodzie skanowania (poprzez element CCD) indywidualnych linii papilarnych oraz jej dalszej obróbce poprzez porównanie wewnętrznie zapamiętanego wzorca lub wzorca zapamiętanego np. na nośniku magnetycznym. Czasy odczytu do 1sek.

- rozpoznawanie kształtu dłoni, kamera CCD skanuje trójwymiarowy obraz dłoni. W dalszej kolejności układ porównuje zdjęty obraz z wzorcem w pamięci wewnętrznej lub z pamięci zewnętrznej np. z karty magnetycznej. Czasy odczytu do 1sek.

- badanie siatkówki oka, określenie charakterystycznego układu naczyń krwionośnych. Rozwiązanie praktycznie bezbłędne. Wadą metody jest konieczność umieszczenie oka w bezpośredniej bliskości czytnika.

- badanie tęczówki oka, jedna z najnowszych metod, związana z niepowtarzalnym rysunkiem tęczówki oka, charakteryzująca się wysoką niezawodnością i możliwością skanowania z kilkudziesięciu centymetrów. Bardzo szybki czas identyfikacji poniżej 1sek.

- identyfikacja mowy, układ analizujący wypowiadane przez użytkownika kilkusylabowe hasło. Indywidualne widmo głosu zapewnia wysoką niezawodność i niepowtarzalność.

Systemy kontroli dostępu amerykańskiej firmy PCSC

PCSC od 1983 roku dostarcza kompletne systemy kontroli dostępu dla różnych dziedzin przemysłu na całym świecie. Kombinacja najnowocześniejszych rozwiązań, zaangażowanie w postaci kompletnego doradztwa technicznego oraz ciągły rozwój nad nowymi technologiami i produktami, plasuje PCSC wśród światowej czołówki firm, dla których szybko zmieniające się potrzeby rynku kontroli dostępu są priorytetowym zadaniem.

Misją firmy PCSC jest dostarczać systemy zabezpieczeń dokładnie dostosowane do danego układu tak, aby użytkownik mógł polegać na ich funkcjonalności i niezawodności działania przez wiele lat. Nieważne, czy zainstalowany ma być prosty kontroler czy też system oparty na pracy sieciowej (LAN, WAN) i zintegrowany z wieloma czytnikami czy układami biometrycznymi - firma PCSC koncentruje się zawsze na potrzebach swoich klientów.

Dzięki kompleksowej ofercie, zaczynając do kontrolerów jedno-przejściowych, a kończąc na otwartych inteligentnych układach sieciowych obsługujących kilka milionów użytkowników, firma PCSC jest w stanie wyposażyć nawet najbardziej złożony system kontroli dostępu. Uniwersalność produktów PCSC polega na możliwości dowolnego łączenia i rozszerzania istniejących układów bez konieczności wymiany całego dotychczasowego systemu.

Polski Mistrz Techniki Alarmowej 2012

Redundantny system kontroli dostępu amerykańskiej firmy PCSC na bazie urządzeń Fault Tolerant, Single Door Module i Dual Door Module

Amerykański producent systemów KD firma PCSC od wielu lat spotykała się z problemami wynikającymi z nieprawidłowo funkcjonującymi układami kontroli na obiektach. W większości przypadków były to nie tyle problemy ze sprzętem, który w przypadku produktów PCSC jest rzadkim zdarzeniem, ale z utratą komunikacji, zdarzeniami losowymi, takimi jak brak zasilania, uszkodzenie mechaniczne, błąd programowy itp.

Inżynierzy i projektanci tej zacnej firmy doskonale znali pojęcie Redundancji Systemu ale do momentu wykorzystywania tradycyjnej metody komunikacji opartej na magistrali RS485, możliwość używania redundantnych urządzeń była praktycznie niemożliwa. Stosowane przez PCSC, już od ponad 15 lat, kontrolery z modułami komunikacji LAN niewiele mogły w tym przypadku

zmienić z uwagi na wolne i zawodne łącza Internetowe. Przełom następował powoli i dokładnie w 2010 kalifornijski producent zaprezentował na targach nową serię kontrolerów o charakterystycznej nazwie FT – Fault Tolerant (tłumacząc potocznie „błędo-odporny”).

Nowa seria opierająca się na absolutnie nowatorskim, opatentowanym przez PCSC rozwiązaniu stała się pierwszym na świecie systemem Kontroli Dostępu, który może działać i z powodzeniem działa w znanym od wielu lat w branży IT trybie redundantnym. Korzystając z protokołu komunikacji HYDRA oraz znanego każdemu z nas sposobowi dystrybucji danych per-to-per, kontrolery FT pracujące w sieci mogą wzajemnie zastępować się w przypisanych im czynnościach związanymi z kontrolą przejść, sterowaniem budynkiem, obsługą systemów BMS itp.

W momencie kiedy jeden z kontrolerów FT przestaje pracować (np. utrata zasilania) to jego najbliższy sąsiad natychmiast przejmuje jego obowiązki nie przestając w tym czasie obsługiwać własnych podkontrolerów i własnej bazy danych! System pracuje nadal. Użytkownicy obiektu nawet tego nie zauważą.

W kilka sekund po pojawieniu się w sieci „naprawionego” kontrolera, następuje operacja odwrotna czyli kontroler zastępczy przekazuje swoje „nadmiarowe” obowiązki do prawowitego właściciela!

Wszystko odbywa się w trybie automatycznym bez ingerencji personelu technicznego.

System FT opiera się na kilku podstawowych podzespołach – kontrolerze FT (produkowanym w wersji do tradycyjnej obudowy lub do montażu w szafie RACK), podkontrolerze DDM mogącym współpracować z dwoma dowolnymi czytnikami oraz podkontrolerze SDM obsługującym 1 port czytnikowy. Całością zarządza oprogramowanie LINC-NXG kompatybilne wstecznie ze wszystkimi produkowanymi do dnia dzisiejszego kontrolerami firmy PCSC (microLPB, Ultimate, IQ, SIM).

LINC-NET

Oprogramowanie LINC-NET jest w pełni zintegrowanym pakietem służącym do administrowania wszystkimi możliwościami systemu kontroli dostępu. Występujące w ofercie wersje pracują w środowisku Windows 98/NT/2000 i mogą tworzyć sieć lokalną (jedno stanowisko robocze), jak też i rozległą. Zasada działania LINC-NET jest prosta - dostosować się do potrzeb klienta. Dlatego też nawet standardowy pakiet umożliwia realizację zarówno prostych, podstawowych funkcji, jak również zaawansowanych opcji, czyli współpracy w oprogramowaniem służącym do rejestracji zdarzeń wideo, tworzenia foto-etykiet, współpracy z istniejącymi systemami alarmowymi czy telewizji dozorowej, a także wizualizacji graficznej stanu całego systemu.

LINC-NET zapewnia jednoczesną obsługę różnorakich formatów pracy czytników podłączonych do zainstalowanych kontrolerów. Stosując systemy oferowane przez firmę PCSC możemy jednocześnie korzystać ze standardowych czytników zbliżeniowych lub magnetycznych, a także urządzeń biometrycznych. Pakiet LINC-NET akceptuje dowolne formaty komunikacji (RS485, RS232, LAN, WAN) pomiędzy serwerem a kontrolerami.

Wielopoziomowy sposób nadawania uprawnień dla użytkowników zapewnia kompletne bezpieczeństwo na wypadek zmiany konfiguracji systemu, przez co kontrola nad całym układem staje się prostsza. Nadzór wszystkich portów czytników oraz możliwość wykrycia aż pięciu stanów wejść gwarantują wysoki poziom antysabotażowego zabezpieczenia systemu.

Funkcja UPL (User Programmable Logic)

Niezwykle ciekawą i niespotykaną funkcją w podobnych rozwiązaniach jest swobodnie programowalna logika, przekształcająca w zdefiniowany przez użytkownika sposób sygnały wejściowe na wyjściowe. Prostym przykładem może być automatyczne wyłączanie oświetlenia w pomieszczeniu, które opuściła ostatnia osoba lub zablokowanie wejść do miejsc, w których wystąpił alarm.

Właściwości:

* Wielostanowiskowa architektura systemu

* Wielopunktowy sposób komunikacji

* Obsługa do 4000 czytników

* Obsługa ponad 65.000 użytkowników

* Wielopoziomowe hasła dostępu (98 poziomów)

* 365 dni świątecznych

* Automatyczne przejście na czas letni lub zimowy

* Funkcje wejścia komisyjnego (z nadzorem)

* Anty-passback

* Inteligentne zarządzanie windami

* 99.999 grup dostępu

* 999 stref czasowych

* Rozbudowane bazy danych (do 40 pól na użytkownika)

* 2 okresy ważności karty

* 5 stanów alarmowych wejść nadzorowanych

* Pełny nadzór portów czytników

* Komunikacja w sieci / RS232 / RS485 / LAN/WAN lub modem

* Opcja "drzwi otwarte"

* Programowalna logika łącząca stany wejść ze stanem wyjść

* Możliwość wyboru reakcji na wymuszenie wejścia lub podania identyfikatora,

* Praca w rożnych językach, także w języku polskim

ALARM VIEW

ALARM-VIEW to najbardziej zaawansowane oprogramowanie firmy PCSC zarządzające systemami kontroli dostępu. Wraz z oprogramowaniem LINC-NET czy ALARM-VIEW pozwala graficznie kontrolować systemami alarmowymi, telewizji dozorowej oraz torami dźwięku.

Graficzny system kontroli (GUI) umożliwia użytkownikom łatwą kontrolę i sterowanie pracy kamer, rejestratorów, czy też, np. otwieraniem lub zamykaniem drzwi, itp. Status punktów alarmowych oraz wejściowych/wyjściowych jest wyświetlana na graficznym, przejrzystym planie całego systemu. W wypadku zmiany stanu systemu, zaalarmowany rejon zmieni kolor na planie, dzięki czemu możliwa będzie automatyczna zmiana pozycji kamery tak, aby wykryć intruza.

Właściwości:

* Ekranowe menu z graficznym systemem kontroli (GUI)

* Możliwość kompletnego sterowania całym systemem

* Pełne sterowanie kamerami oraz głowicami obrotowo-uchylnymi

* Praca w sieci do 64 stacji roboczych

* Definiowalne trasy pracy kamery (presety)

* Zabezpieczenie dostępu hasłami

LINC-ID

LINC-ID wspólnie z LINC-NET pozwala zaprojektować w dowolny sposób wzór danej foto-etykiety w pełnej gamie kolorów. Dzięki gotowym wzorom etykiet nawet bez większych zdolności graficznych użytkownik ma możliwość szybkiego wykonania nadruku na kartach z logo swojej firmy. Dowolne tworzenie wzorów nadruku możliwe jest przy użyciu dowolnych kształtów, symboli, podpisów, odcisków palców, obiektów czy podpisów drukowanych w pionie lub poziomie. Wszystkie zdjęcia są przechowywane w programie razem z pakietem informacji o danej osobie.

Właściwości:

* Zawiera kompletne moduły wzornictwa nadruku na kartach zbliżeniowych

* Możliwość importowania zdjęć z pliku, kamery cyfrowej lub skanera

* Obsługa standardowych kart magnetycznych oraz zbliżeniowych

* Zabezpieczenie dostępu hasłami

* Możliwość nadruku poziomo/pionowo, dwustronnego oraz według grup poziomu dostępu

* Możliwość nadruku wielu typów czcionki oraz różnych kształtów w zdefiniowanych kolorach

KONTROLERY SERII IQ

Kontrolery serii IQ stanowią inteligentny system kontroli dostępu. Podstawowym produktem jest model IQ 200 obsługujący 2 czytniki z możliwością rozszerzenia do 6 - 10 czytników (IQ 600 / IQ 1000). Seria IQ jest uniwersalna i umożliwia użytkownikom ciągłą rozbudowę systemu poprzez dodawanie nowych modułów wejść i wyjść.

Inteligentny układ detekcji pozwala zawiadomić użytkownika o zaistniałych problemach, zanim fałszywy alarm zostanie uaktywniony. Zastosowanie cyfrowej technologii DSP (Digital Signal Processing) umożliwia zastosowanie 5 - stanowego systemu zamiast powszechnie stosowanego 4 - stanowego.

Seria IQ pracuje w standardzie na magistrali RS485. Po zastosowaniu dodatkowej karty Ethernetowej możliwa jest również praca w sieci LAN, WAN (TCP/IP).

Elastyczność konfiguracji urządzeń serii IQ pozwala na współpracę z oprogramowaniem LINC-NET oraz z produktami serii SIM i Ultimate. Dodatkowo dzięki opcji aktualizacji oprogramowania bez konieczności przebudowy układu (pamięć typy Flash), możliwe jest stale unowocześnianie całego systemu, zgodnie z wymaganiami rozbudowy istniejącego systemu kontroli dostępu.

Produkty serii IQ, dzięki swoim zaletom znalazły zastosowanie m. in. do obsługi zakładów przemysłowych, instytucji finansowych oraz innych budynków użyteczności publicznej.

Właściwości:

* Procesor - Intel 16 bit

* Pamięć typu Flash - 128 KB (max do 256KB)

* RAM - 128 KB (max do 512 KB)

* Do 20 000 użytkowników (max); 8 000 (standardowo)

* Bufor 4 000 zdarzeń

* Do 64 stref czasowych

* Możliwość zdefiniowania do 365 dni świątecznych

* Sygnalizacja LED: zasilanie, alarm, status drzwi

* Łącze RS485/232 z optoizolacją

* Prędkość transmisji - 1 200-38 400 bps

* Uzas: 12VDC/3A (opcjonalnie 24V)

* Temp. pracy 0 oC +46 oC

KONTROLERY SERII SIM

Kontrolery serii SIM umożliwiają w standardzie zarządzanie maksymalnie 32 wejściami nadzorowanymi oraz 4 wyjściami przekaźnikowymi. Konstrukcja kontrolera serii SIM zapewnia elastyczną możliwość rozbudowy systemu o kolejne moduły czytników (karta obsługująca 4 czytniki lub 8 czytników), wejść i wyjść (karta obsługująca 16 wejść nie nadzorowanych, karta obsługująca 16 wejść nie nadzorowanych i 16 wyjść) oraz rozszerzenie pamięci do 20 tys. użytkowników.

Zastosowanie cyfrowej technologii DSP umożliwia automatyczną kalibrację stanu wejścia. Kontroler serii SIM automatycznie dopasowuje się do rozmiarów kabli, typu alarmu oraz odległości okablowania. Układ detekcji jest tak inteligentny, że pozwala zawiadomić użytkownika o zaistniałych problemach, zanim fałszywy alarm zostanie uaktywniony.

Seria SIM umożliwia programowanie wejść jako konkretnych wydarzeń czy punktów alarmowych. Dane wejścia mogą być programowane według przedziałów czasowych, daty ważności kart lub jako inne zdarzenia.

Standardowy protokół PCSC poprzez specjalne wyjście umożliwia łatwą integrację produktów serii SIM z istniejącym systemem kontroli dostępu firmy PCSC.

Właściwości:

* 34 nadzorowane 5 - stanowe wejścia alarmowe

* 4 wyjścia przekaźnikowe

* Definiowalny stan alarmu użytkownika (nadzorowany lub standardowy)

* Autokalibracja stanu wejścia (zależna od stanu urządzenia)

* Programowalne wyjścia zależne od stanu wejść

* Możliwość aktualizacji oprogramowania (poprzez pamięć typu Flash)

* Łącze RS485/232 do komunikacji sieciowej

* Interfejs drukarki

* Moduł rozszerzeń o kolejne czytniki / wejścia / wyjścia

* Pełna współpraca z kontrolerami serii IQ, Ultimate

KONTROLERY SERII ULTIMATE

Seria ULTIMATE to kontrolery systemu kontroli dostępu zbudowane na 32 bitowym procesorze. Oprócz podstawowych zalet znanych z serii IQ oraz SIM, w standardzie oferowana jest możliwość szybkiej komunikacji sieciowej poprzez wbudowaną kartę sieciową (zgodnie z protokołem TCP/IP).

Kontroler jest wyposażony w złącze typu IDE przy pomocy, którego urządzenie jest w stanie wykorzystywać zewnętrzne pamięci dyskowe, jako rozszerzenie jego wewnętrznej pamięci, a przez to znacznej rozbudowy baz danych.

Zastosowana pamięć typu Flash umożliwia zdalne wgrywanie nowej wersji oprogramowania poprzez serwer FTP, eliminując przy tym koszty związane z ręczną wymianą pamięci.Standardowa ilość użytkowników w systemie to 50 tys. z możliwością dalszego rozszerzenia do ponad 65 000 osób.

Właściwości:

* 4, 8 lub 12 portów czytników ULT 400, 800 oraz 1200

* Możliwość pełnej współpracy z kontrolerami serii IQ, LINC-NET

* Do 50 000 użytkowników z możliwością rozszerzenia do 65 000

* Bufor 12 000 zdarzeń

* Wbudowana karta Ethernet do komunikacji sieciowej TCP/IP

* Łącze IDE dla zewnętrznych pamięci dyskowych

Akcesoria obsługi przejścia

Integralna część każdego systemu kontroli dostępu. Fizyczny środek do realizacji przyznanych praw dostępu osoby (pojazdu) do danej strefy. Najważniejszy element decydujący o skuteczności całego systemu. Zgodnie z zasadą, iż system działa tak sprawnie jak jego najsłabsze ogniwo ważnym etapem projektowania systemu kontroli dostępu jest dobór odpowiednich elementów takich jak drzwi, bramki, rogatki, bariery itd. Wybór odpowiedniego elementu "zamykającego" system powinien odbywać się przy uwzględnieniu charakterystyki przejścia, natężenia ruchu, sposobu monitorowania stanu elementu itd.

Kolejnym urządzeniem mającym decydujący wpływ na bezpieczeństwo oraz użytkowość przejścia czy też systemu są zamki sterowane elektrycznie. Ich zasada działania oraz możliwość elektrycznego sterowania realizuje zasadę zdalnego uprawnienia przejścia mającej miejsce we wszystkich układach kontroli dostępu. Istotnym elementem może także być uwzględnienie wymogów systemu ewakuacyjnego, czyli jaki jest stan spoczynkowy danego środka zabezpieczającego przejście. I tak w przypadku przejść będących w torze ewakuacyjnym wskazane jest stosowanie zamków w opcją Fail Safe - czyli otwartych w stanie spoczynku, podczas gdy dla pomieszczeń specjalnie chronionych, gdzie nie przewidziana jest obecność personelu warto zastosować zamki typu Fail Secure - czyli takie, które pozostają zamknięte w stanie spoczynku.

Zaczep elektromagnetczyne (rygiel)

Najpopularniejszy sposób udostępniania przejścia. Montowany w futrynie w miejscu gdzie znajduje się zaczep zamka konwencjonalnego. Podanie napięcia powoduje zadziałanie elektromagnesu, odblokowanie ruchomego rygla i otwarcie drzwi.

Zamki elektryczne

Wykonywany w postaci konwencjonalnego zamka. Różnica związana jest z elektrycznym sterowaniem mechanizmu blokującego lub odblokowującego czynność klamki. W wersji sterowanej silniczkiem elektrycznym elementem ruchomym jest zapadka. Z uwagi na posiadane czujniki stanu drzwi zamek może być wykorzystany np. do otwarcia drzwi od strony chronionej.

Zwory elektromagnetyczne